- Swarm drones enhance defense operations through coordinated maneuvers and real-time data sharing.

- They excel in efficiency, covering vast areas rapidly for surveillance, reconnaissance, and targeted operations.

- Their adaptability allows autonomous response to dynamic threats, minimizing human intervention and risk.

“Autonomous swarm drones redefine defense strategy making traditional systems obsolete potential for rapid disruption and significant geopolitical impact.”

Wie sieht die technologische Realität für autonome Schwarmdrohnen aus?

Schwarmdrohnentechnologie ist nicht die Zukunft. Sie ist jetzt. Die Militär- und Verteidigungsindustrie steht vor einem bedeutenden Umbruch, getrieben durch künstliche Intelligenz, maschinelles Lernen und schnelle Sensorfusion. Diese Drohnen arbeiten in einer koordinierten Gruppe, treffen Entscheidungen kollektiv in Echtzeit durch dezentrale Algorithmen. Sie besitzen die Fähigkeit, zentralisierte Befehls- und Kontrollstrukturen auszutricksen. Mein Fokus liegt auf Unternehmen, die einen operativen Minimal Viable Swarm (MVS) demonstrieren können. Dies umfasst Flugfähigkeiten, Echtzeit-Bedrohungsanpassung und sichere Kommunikationskanäle. Ich muss auch Innovationen in der Wertschöpfungskette in Betracht ziehen—wie neuartige Treibstoffe, Materialien für langlebige Leichtigkeit und Cybersicherheitssuiten. Ich fordere Beweise für einen klaren technologischen Vorteil, wie überlegene Entscheidungsalgorithmen oder verbesserte Hardware-Robustheit, gegenüber Konkurrenten, festgehalten durch verifizierte Fallstudien.

Wie erfasst der Monopolmechanismus den Wert?

Es geht nicht nur darum, überlegene Technologie zu besitzen. Der Mechanismus, um den Wert zu erfassen, ist entscheidender. Die proprietäre Natur von Algorithmen und Patenten erzeugt einen verteidigbaren Graben. Netzwerkeffekte treten auf, da jede zusätzliche Drohne die kollektive Intelligenz und Effektivität des Schwarms erhöht. Die Integration in bestehende Militärsysteme erfordert strategische Partnerschaften und exklusive Verträge mit Verteidigungsabteilungen weltweit. Ich suche nach Unternehmen mit staatlichen Empfehlungen, Zertifizierungen oder Zuschüssen, die Vertrauen erhöhen und Konkurrenten blockieren. Strategische Übernahmen von Rivalen schaffen Synergien und verstärken die Marktstellung. Sie sichern den Zugang zu Talentpools, die auf Schwarmalgorithmen oder spezialisierte Hardware-Komponenten spezialisiert sind. Das Monopol wird durch ein Datenflywheel erreicht, das die Entscheidungsfindung und Einsatz-Erfolgsraten schnell verbessert, da jede Mission mehr operative Daten sammelt.

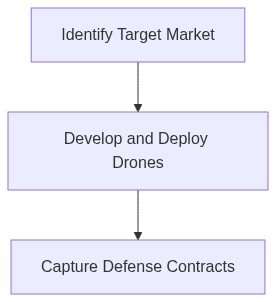

Schritt 1 Führen Sie ein Technologie- & IP-Audit durch. Verbinden Sie sich mit einem auf KI und Drohnen spezialisierten IP-Anwalt. Bewerten Sie Patente, Lizenzen und proprietäre Algorithmen. Erfahren Sie mehr über Technologieaudits. Identifizieren Sie potenzielle rechtliche Hürden. Beauftragen Sie Berater, um die technologische Reife durch Technology Readiness Levels (TRL) zu bewerten.

Schritt 2 Bewerten Sie die Ziel-Militär- und Verteidigungskanäle. Nutzen Sie bestehende militärische Kontakte. Planen Sie Briefings mit Technikverbindungsstellen des Verteidigungsministeriums, um ihre spezifischen Betreiberanforderungen für Schwärme zu ermitteln. Sitzen Sie als Beobachter in militärischen Technologie-Beratungsausschüssen. Entwerfen Sie auf Fallstudien basierende Investitionsthesen für die wichtigsten militärischen Anwender.

Schritt 3 Prime-Ziele finden. Nutzen Sie eine private Marktdatenbank wie PitchBook oder CB Insights. Filtern Sie nach Schlüsselworten autonome Drohnen, Schwarmtechnologie, KI-gesteuerte Verteidigungsplattformen. Stellen Sie sicher, dass die MVS-Funktionalität mindestens TRL 7 erreicht. Überprüfen Sie die Erfolgsbilanzen der Gründer, die durch technisches Fachwissen und frühere Verteidigungsanpassungen angetrieben werden. Verwerfen Sie Start-ups ohne fest in ihre Produktarchitektur eingebettete Cybersicherheitsmaßnahmen.

Schritt 4 Finanzielle und strategische Due Diligence durchführen. Analysieren Sie die Burn-Rate, Runway und die zugrunde liegende finanzielle Gesundheit. Zeichnen Sie die bestehenden Regierungsverträge und Partnerschaften des Start-ups—ein entscheidender Schritt zur Einnahmenerfassung und Risikomanagement. Erkunden Sie Synergie-Möglichkeiten mit bestehenden Verteidigungsportfolios. Kontaktieren Sie andere Mitglieder des VC-Syndikats, um das Interesse und die potenziellen Co-Investment-Dynamiken zu bewerten.

Schritt 5 Entwerfen Sie ein Investitionsbedingungenblatt. Strukturieren Sie es für eine Win-Win-Situation. Betonen Sie auf Meilensteinen basierende Kapitaleinsätze, die an die Ausführung von Militärverträgen oder technische Verbesserungen gebunden sind. Umfassen Sie robuste Antiverwässerungs- und Vetorechte für Pivot-Strategien, die auf nichtdefensive Märkte abzielen, um die Portfoliosicherheit beim Pivot zu gewährleisten.

Schritt 6 Entwickeln Sie Go-to-Market-Strategien nach der Investition. Arbeiten Sie mit ihrem Marketingteam zusammen, um Erfolgsgeschichten für gezielte PR-Kampagnen zu dokumentieren. Nehmen Sie an Militärexpos und exklusiven Verteidigungsgipfeln teil, um eine hohe Sichtbarkeit zu gewährleisten. Ermöglichen Sie beschleunigte Feedbackschleifen zur Benutzererfahrung über eingesetzte militärische Sektoren.

Schritt 7 Führen Sie einen Konglomerat-Ausstiegsweg aus. Entwerfen Sie eine Exit-Strategie, die sich auf Fusions-/Akquisitionsinteresse von etablierten Luftfahrt- und Verteidigungsriesen konzentriert. Gewährleisten Sie hohe Due-Diligence-Sichtbarkeit durch strategische Allianzpräsentationen. Nehmen Sie regelmäßig an Einladungen zu Wettbewerbsangeboten teil. Erwägen Sie die Überwachung von Börsengängen basierend auf Marktfenstern und politischen Stabilisationen.

| Attribut | Details |

|---|---|

| CapEx (Jahr 1) | $70M – Pilotbereitstellung |

| CapEx (Jahr 2-5) | $300M – Betriebsskalierung |

| CapEx-Zuweisung | F&E 40%, Herstellung 30%, Marketing 20%, Sonstiges 10% |

| TAM (Initial) | $1,2B – Verteidigungsverträge |

| TAM (3-Jahres-Prognose) | $5B – Multi-Sektor-Expansion |

| TAM Treiber | Erhöhte globale Verteidigungsbudgets, technologische Integration |